Le fait de faire passer un serveur en Open Directory Master (*) va activer automatiquement les services Kerberos. Le serveur sera un KDC (Key Distribution Center). On verra KDC is: Running sur le panneau Overview d'Open Directory.

Malheureusement, il arrive que cela ne se passe comme cela et on peut avoir KDC is: Stopped alors que toutes les conditions semblent réunies. En fait KDC est très sensible au serveur de noms et au serveur d'horloge. Il est impératif, pour que kerberos fonctionne que toutes les machines soient synchronisées sur la même horloge. Au niveau du serveur de noms, il semble que le nom dns de la machine et son reverse dns doivent correspondre. Si le nom de la machine est un alias, cela ne marche pas. Il faut changer le nom de la machine et la passer en Standalone Server puis de nouveau en Master. Attention, pour l'avoir expérimenté, cela détuit tout le système d'authentification. C'est assez normal car les mots de passe doivent être enregistrés en Kerberos en parallèle de l'ApplePasswordServer (deux AuthenticationAutority) ce qui n'a pas été le cas si Kerberos n'était pas en fonction lors de la création de la base d'utilisateurs.

Kerberos est une méthode d'authentification qui ne fait qu'une chose : Assurer la validité du couple nom d'utilisateur / mot de passe. Sa particularité est de permettre de vérifier le mot de passe sans que celui-ci ne circule sur le réseau ni être gardé dans un cache sur le poste de travail. Kerberos permet la mise en œuvre du Single Sign On (SSO). Cela permet à l'utilisateur de s'identifier une fois pour utiliser tous les services compatibles Kerberos sans avoir à donner le mot de passe.

Voici un exemple de transaction Kerberos

A terminer...

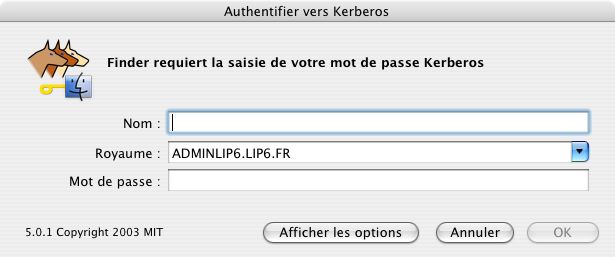

Lors de l'accès au serveur de fichier par un utilisateur authentifié, au premier accès une fenêtre de dialogue invite à indiquer son Nom, Mot de passe et le Royaume utilisé pour l'authentification.

Coté serveur nous retrouvons dans le fichier /var/log/system.log les ligne suivantes :

May 20 13:03:18 admin krb5kdc[358]: AS_REQ (6 etypes {18 16 23 1 3 2}) 132.227.64.xxx: NEEDED_PREAUTH: jlmounier@ADMIN.LIP6.FR for krbtgt/ADMIN.LIP6.FR@ADMIN.LIP6.FR, Additional pre-authentication required

May 20 13:03:18 admin krb5kdc[358]: AS_REQ (6 etypes {18 16 23 1 3 2}) 132.227.64.xxx: ISSUE: authtime 1116586998, etypes {rep=16 tkt=16 ses=16}, jlmounier@ADMIN.LIP6.FR for krbtgt/ADMIN.LIP6.FR@ADMIN.LIP6.FR

May 20 13:03:23 admin krb5kdc[358]: TGS_REQ (5 etypes {16 23 1 3 2}) 132.227.64.xxx: ISSUE: authtime 1116586998, etypes {rep=16 tkt=16 ses=16}, jlmounier@ADMIN.LIP6.FR for afpserver/admin.lip6.fr@ADMIN.LIP6.FR

Lorsque vous êtes authentifié via Kerberos, vous avez accès au Single Sign-On, c'est à dire que tous les services

nce, with a single user name and password pair, for access to a broad range of Kerberized network services. For services that have not been Kerberized, the integrated SASL service automatically negotiates the strongest-possible authentication protocol.

(*) Les photos d'écran de la partie configuration de MacOS X server sont en anglais car il est plus facile de trouver de la documentation en anglais sur ce sujet.

2005

|